Author: sd

datenträgervernichtung

…durch kaltverformung 😉

ueber die jahre hat sich einiges angesammelt an festplatten. nachdem ich angebote von darauf spezialisierten firmen eingeholt hatte. entschied ich mich dafuer, ca 100 euro fuer die presse zu investieren. klar haette ein grosser vorschlaghammer auch ein aehnliches ergebnis erzielt, aber aufgrund der menge tut die presse halt weniger weh.

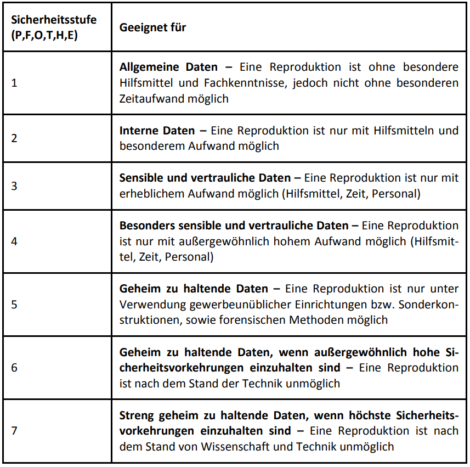

ich bin nur immernoch am raetseln, welcher sicherheitsstufe das nun entspricht. 4 oder 5?

wie gut, dass ich in zukunft nur noch verschluesselte ssds zu entsorgen habe. das gestaltet sich wesentlich einfacher 😉

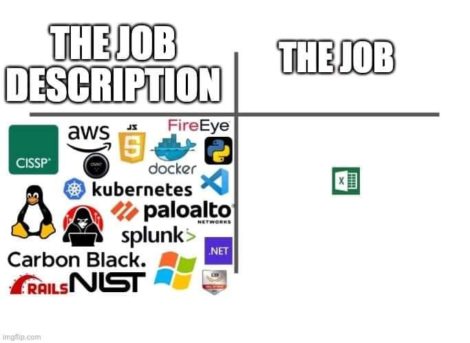

easy windows 10 iso download

microsoft hat sich ja was tolles einfallen lassen. wenn man ein windows 10 iso runterladen will, hats erstmal den anschein, als wuerde das nicht direkt gehen, sondern nur mit dem “windows 10 media creation tool”, welches man auf der seite runterladen kann. die loesung ist ganz einfach… chrome -> F12 -> network -> drei punkte menue “more tools” -> network condition -> user agent haken entfernen und irgendwas nicht windows’iges auswaeheln. z.b. chrome anroid -> strg+F5 … und voila, kriegt man das iso zum download angeboten

rpcbind lauscht auf 111 – abschalten

systemctl stop rpcbind

systemctl disable rpcbind

systemctl mask rpcbind

systemctl stop rpcbind.socket

systemctl disable rpcbind.socket

check mit:

netstat -ntupl | grep 111