Tag: hardware

hack update: withings wlan waage ws-50

ich habe noch die alte withings “wbs01” wlan waage, welche ich vor jahren genutzt und fuer meine beduerfnisse gepimpt habe. mittlerweile gibts neuere hardware, welche z.b. der ein leser und kommentator meines urspruenglichen postings hat. der liebe christoph war so nett und hat mir den code zur verfuegung gestellt, welchen ich hier mit seiner genehmigung veroeffentliche.

testen bzw selber einsetzen kann ich den mangels neuer hardware leider nicht.

hier der quelltext:

wi_data.php

wi_measure.sql

withings.php

die pulsmessung ist deaktiviert und nicht beruecksichtigt.

vielen dank nochmal an christoph!

xperia z3 compact backcover tauschen (3)

so… es war mal wieder so weit. im urlaub habe ich das backcover meines z3 compact zum dritten mal geschrottet. ok, diesmal hatte es wenigstens einen grund, kaputt zu gehen. einen sturz aus ca 1,5 meter hoehe halten nicht viele glasscheiben aus. und da ich im urlaub war, musste ich halt den bastelwastel mimen und mit klebeband fixen.

das war noetig, denn bei den resten der scheibe bestand verletzungsgefahr 🙂

nun habe ich mich wenigstens dazu entschlossen, das handy dauerhaft in einem plaste cover rumzutragen. faellt kaum auf.. aber vielleicht hilfts ja?

xperia z3 compact backcover tauschen (2)

der erste versuch hielt nicht lange. und die freude ueber die neue scheibe und das gesparte geld war dahin. das war moeglicherweise kein originalteil. so dann so aus…

also der naechste versuch. ein originales originales und hoffentlich und moeglicherweise wirklich echtes ersatzteil musste her. kostet auch gleich mehr als das doppelte. obs denn wirklich original ist, werde ich nie erfahren. und obs laenger haelt, wird sich rausstellen. zumindest ist mal irgendeine nummer drauf gedrueckt und sowas wie ein qs kuerzel zu sehen.

schaumermal. wenn das auch wieder kaputt geht, gehe ich zum rat-look ueber und fixiere das alles einfach mit panzertape. schliesslich ists nur ein gebrauchsgegenstand.

xperia z3 compact backcover tauschen

ja, auch ich habs endlich mal geschafft, ein handy kaputt zu machen. also zumindest aeusserlich. die rueckseite hat nen sprung bekommen.

eigentlich wollte ich das ja machen lassen. hab auch nen laden in frankfurt gefunden, der vielversprechend aussah. bei den reparaturen konnte ich nur das backcover nicht finden. also kurzerhand angerufen die situation geschildert. das lief dann etwa so:

[…]

sm: “backcover machmer nicht”

me: “wieso?”

sm: “wenns nicht im shop zu finden ist, bieten wir das nicht an”

me: “wie? sie tauschen displays und loeten buchsen in handys, aber nen albernen deckel koennen sie nicht tauschen?”

sm: “nee, wenns nicht im shop zu finden ist, bieten wir das nicht an”

me: “recht unflexibel, wa? naja. kammernixmachen. schoenen tag noch.”

also bei ebay ein ersatzteil inkl. versand fuer 10 euro gezogen. einen tag spaeter wars da. und entgegen meiner erwartungen wars auch in 10 minuten erledigt. mit etwas uebung gehts vielleicht auch in 5 minuten. erst schoen mitm nem foen warm machen, damit der kleber weich wird und dann mit so gitarren plektrum dingern die scheibe vorsichtig abhebeln. so sieht das dann geoeffnet aus:

und jetzt weiss ich auch, warum der akku so lange haelt. das geraet besteht nur aus akku (teils verdeckt von der rfid antenne) 😉

im nachhinein also ne gute entscheidung gewesen, nur 10 euro zu investerieren, statt vielleicht 60 oder 80 in so einem laden.

ok, ob das ding nun wirklich noch wasserdicht ist… keine ahnung. aber das kann der laden auch nicht garantieren.

zugriff auf serielle konsole unter osx

damit ich das beim naechsten mal nicht wieder suchen muss…

um einem pfsense auf einem alix board eine grundkonfiguration zu verpassen muss ich von mac aus mittels eines usb/serial adapters (von delock) darauf zugreifen. in einem terminal fenster einfach mal das eingeben:

$ ls /dev/cu.*

die ausgabe sieht so in der art aus:

/dev/cu.Bluetooth-Incoming-Port

/dev/cu.usbserial-FTFWFDG2

/dev/cu.Bluetooth-Modem

der delock adapter ist demnach “/dev/cu.usbserial-FTFWFDG2”. der zugriff ist dann ganz einfach:

screen /dev/cu.usbserial-FTFWFDG2 9600

aus creen kommt man mit dieser tastenkombination wieder raus:

CTRL-A, dann CTRL-\

“steuerung backslash” ist ja schon eine herausforderung beim mac… man muss diese vier tasten druecken:

CTRL + ALT + SHIFT + 7

das ist alles 🙂

weia… sicherheit von plastikroutern

hihi… grad bei heise.de gelesen: ein belkin plastikrouter macht gebrauch von “Client-Side Authentication: CVE-2015-5989”.

When a password is implemented in the Belkin N600 web management interface, authorization is enforced client-side by the browser. By intercepting packets from the embedded server containing the strings “LockStatus”: “1” and “Login_Success”: “0” and modifying the values to “2” and “1” respectively, an attacker can bypass authentication and gain full, privileged access to restricted pages of the web management interface.

client side authentication…. soso.. und die nummer mit den variablen. wozu machen die sich ueberhaupt die arbeit so zu tun, als koennte man sich authentifizieren? *kopfschuettel*

aber naja… is ja bei weitem nicht die einzige luecke.

kabelfuehrung bekloppt

gut, dass ich diesem elektriker nicht mehr begegnet bin, der die kabel in den 19 zoll schrank gelegt hat. warum bitte muss man die von der seite nach hinten durchfuehren, wenn man sie auch ganz korrekt hinter dem gestell nach oben haette fuehren koennen? platz und alles war genug da… was ein bloedmann…

hp procurve in der ich-perspektive

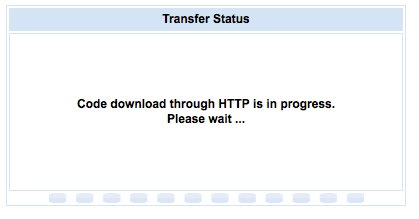

gestern habe ich bei einem hp procurve switch ein fiermware update gemacht. wie bei anderen auch geht das (u.a.) ueber das webinterface des switches. und dann wird beim upload der datei zum switch dieses fenster angezeigt:

nuja. der hp switch ist also ein egomane und denkt, dass er die download per http macht. ich denke, dass es rein technisch betrachtet nicht richtig ist, da er selbst nicht der initiator der verbindung war. 😉