Month: August 2010

die susi und der adac

ich hatte gestern einen server von einem rootkit zu befreien… zumindest nach bestem wissen und gewissen, damit die kiste wieder laeuft und keinen unfug mehr macht. an einer neuinstallation geht da sowieso nichts dran vorbei… sicher ist sicher.

auf jeden fall kann man da auch mal schmunzeln, wenn einem sowas unterkommt:

# lsattr /bin/ls

suS-iadAc--------- /bin/ls# chattr -suSiadAc /bin/ls

was nur die susi mit dem adac hat…

wens interessiert… das sind flags im ext2 dateisystem. wikipedia schreibt dazu:

Das Flags-Feld enthält einige ext2-spezifische Flags, die nicht beispielsweise durch chmod beeinflusst werden können. Diese Flags können mit dem Programm lsattr gelistet werden und mit chattr geändert werden. Diese Flags erlauben einer Datei besonderes Verhalten, welches über die POSIX-Dateiflags nicht darstellbar ist: Es gibt Flags für sicheres Löschen, Unlöschbarkeit, Kompression, synchrone Updates, Schreibschutz, indizierte Verzeichnisse, Journaling und einiges mehr. Nicht alle Flags werden jedoch vom ext2-Treiber im Kernel umgesetzt.

bei selflinux.org gibts leicht verstaendliche erklaerungen auf deutsch dazu, die ich einfach mal hier reinkopiert hab:

s (Secure Delete)

Wenn das System diese Datei löscht, werden alle Datenblöcke auf dem Datenträger zufällig überschrieben.

u (Undelete)

Wenn eine Anwendung das Löschen der Datei fordert, soll das System die Datenblöcke so “konservieren”, dass das Löschen der Datei auch wieder rückgängig gemacht werden kann. Diese Funktion ist derzeit noch nicht impementiert.

S (Sync)

Wenn eine Anwendung gerade den Schreibprozess durchführt, soll das System alle Änderungen sofort und ungepuffert auf dem physischen Datenträger abspeichern.

i (Immutable)

Das System verbietet jegliche Änderungen an der Datei. Im Falle eines Verzeichnisses können Dateien, die in diesem Verzeichnis bereits existieren, verändert werden. Weder das Löschen noch das Anlegen von Dateien ist möglich.

a (Append Only)

Das System erlaubt das Öffnen dieser Datei nur zum Zwecke der Erweiterung und verbietet explizit allen Prozessen das Überschreiben bzw. Löschen bereits gespeicherter Daten (sinnvoll bei log-Dateien). Ebenfalls untersagt ist das Löschen, Umbenennen, Verschieben und “hartes” Linken der Datei. Wird das Flag auf einem Verzeichnis angewendet, dürfen darin keine Dateien angelegt oder gelöscht werden.

d (No Dump)

Das dump Programm soll diese Datei beim Backup ignorieren.

A (Atime)

Das System soll die “atime” (access time) dieser Datei nicht aktualisieren.

c (Compress)

Das System soll diese Datei “transparent” komprimieren. Beim Schreiben in die Datei wird deren Inhalt komprimiert und erst danach auf dem physischen Datenträger abgelegt, beim Lesen der Datei werden jedoch stets dekomprimierte Daten zurückgegeben. Diese Funktion ist derzeit noch nicht implementiert.

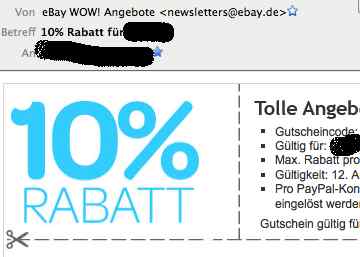

rabattmarke zum ausschneiden per email

und die marketing fritzen finden das wahrscheinlich noch putzig:

ihr budget ist uns befehl

anhand der betreffzeile haette ich die mail fast als spam abgetan und geloescht:

![]()

ok, ich hab die mail dann trotzdem ungelesen geloescht 😉

facebook? wtf? (10)

argl…

Facebook hat in seine iphone-App nun “Places†integriert – einen Markierdienst für den aktuellen Aufenthaltsort. […] Ortsbezogene Dienste wie “Places†gelten jedoch mit einiger Berechtigung als das “nächste große Ding†– insbesondere, weil der Aufenthaltsort der Freunde eine hochinteressante Information nicht nur für ausgehwillige Personen ist, sondern eben auch für die Besitzer bzw. Betreiber der Örtlichkeiten, an denen sich dann die Nutzer aufhalten und die sie mehr oder weniger direkt bewerben.

Facebook Places auf dem iPhone: Deutschland mit Verspätung

oder auch auf heise: Facebook startet Lokalisierungsdienst

…oder auch netzpolitik.org: Facebook-Places ausschalten

Facebook hat mal wieder einen neuen Service rausgebracht. Und Ihr könnt es schon ahnen: Das bedeutet wieder, dass man die Datenschutzeinstellungen erneut verbessern muss.

Facebook löscht Nordkorea den Account: (via fefe)

“The page in question was removed because it violated our terms of use,” said Kumiko Hidaka, a Facebook spokeswoman by e-mail.

ROFL… und dan noch das: “Personalchefs sollen nicht in sozialen Netzwerken stöbern“.. unsere politiker… immer fuer einen spass zu haben. mit gehobenem finger: “dududu… sollst doch nicht in bewusst veroeffentlichten daten schnueffeln”.

Der Gesetzentwurf zum Beschäftigtendatenschutz, der heute im Bundeskabinett verabschiedet werden soll, untersagt es Arbeitgebern, Bewerberdaten aus sozialen Netzwerken wie Facebook zu holen. […] Damit sollen Personalabteilungen davon abgehalten werden, etwa bei Facebook nach persönlichen Angaben eines Bewerbers zu stöbern. Die Daten in Karrierenetzwerken wie LinkedIn und Xing sind davon ausgenommen, wobei unklar ist, wie soziale Netzwerke definiert werden und wann diese als beruflich genutzt gelten, zumal sich das vermutlich nicht nur von Nutzer zu Nutzer unterscheidet, sondern auch ein Nutzer den gleichen Dienst durchaus beruflich und privat nutzen kann. […] Die Passage zum praktisch ohnehin nicht kontrollierbaren Suchverhalten von Firmen hat jedoch eher symbolischen Charakter: Sanktionen für Arbeitgeber, die zu intensiv nach Bezügen zu Namen von Jobanwärtern im Internet suchen, sieht der Gesetzgeber nicht vor. […] Angemessene und abschreckende Sanktionen oder eine effektive Stärkung der betrieblichen Datenschutzbeauftragten seien nicht vorgesehen.

wer hat die nochmal gewaehlt?

raid1 und grub

das stand schon lange auf meiner liste der “sachen, die ich unbedingt nachschlagen muss”: die grub konfiguration bei einem software raid1 unter linux. und jetzt bin ich rein zufaellig beim hostbogger drueber gestolpert: “Insbesondere ist es wichtig, sicherzustellen, dass beim Totalausfall eines physikalischen Laufwerks von der nächsten (meist einzigen) anderen, die in diesem Falle dann zur ersten wird, gebootet werden kann.”

• /boot/grub/device.map editieren:

(hd0) /dev/sda

(hd0) /dev/sdb

(hd0) /dev/sd• in der Grub-Shell

root (hd0,1) # Natürlich die /boot-Partition angeben

setup (hd0)

setup (hd1)

setup (hd) Das Ganze hat den Hintergrund, dass sich beim Booten mit fehlendem Laufwerk die Nummerierung ändert, aber immer ein hd0 vorhanden ist.

gmx werbung fuer de-mail

wenn ich sowas als signatur unter einer email bekomme:

![]()

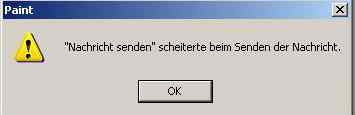

… dann freue ich mich richtig, wenn das nicht funktioniert, wenn man draufklickt:

und das, obwohl alle vorraussetzungen gegeben sind… bis auf den “login”, welchen ich logischerweise nicht habe, wenn ich einfach nur die werbung anklicke, die in anderer leute signatur zu sehen ist 😉