Tag: software

brute force angriffe auf wordpress

so langsam geht mir das auf den sack mit den staendigen loginversuchen in mein wordpress. auch andere haben mir berichtet, dass ihr blog betroffen ist. erst dachte ich, dass man z.b. mit einem plugin wie “Login LockDown” was sinnvolles dagegen machen koennte. aber auch das erzeugt eigentlich nur last auf dem system. und ich brauche z.b kein schickes user interface, welches mir die letzten tausend fehlgeschlagenen logins anzeigt oder emails, wenn eine bestimmte ip blockiert wurde. ein logfile wuerde fuer mich auch genuegen.

dann kam mir die idee, das wp-admin verzeichnis einfach per .htaccess mit benutzer und passwort zu schuetzen. so wird erst gar kein php mit datenbankabfragen ausgefuehrt, da der webserver das schon abfruehstueckt.

owncloud reift auf version 5.0.0

![]() und schwupps… gleich mal ein upgrade von 4.5.8 auf 5.0.0 gemacht. seit laengerem setze ich owncloud schon als zentrale stelle fuer kalender und adressbuch ein. so faellt auch ein smartphone wechsel nicht all zu schwer 😉 (postings mit tag owncloud)

und schwupps… gleich mal ein upgrade von 4.5.8 auf 5.0.0 gemacht. seit laengerem setze ich owncloud schon als zentrale stelle fuer kalender und adressbuch ein. so faellt auch ein smartphone wechsel nicht all zu schwer 😉 (postings mit tag owncloud)

das upgrade ging natuerlich nicht ganz ohne wehwehchen vonstatten (obwohl ich diesmal mit backup der datenbank und des filesystems gut geruestet war). nach dem ersten aufruf hat das ding so ungefaehr gemeint “ich mach nun ein update auf 5.0, das kann eine weile dauern”. lange ist nichts passiert.. also nochmal aufgerufen, um dann von “owncloud ist im maintanance mode” begruesst zu werden. in den logfiles tat sich so garnichts, als ran an die suchmaschine und auch fuendig geworden.

die loesung (ich hab das “ich-gehe-auf-nummer-sicher-paket”): in der config.php den maintenance mode auf false gesetzt, apache neu gestartet, firefox cache geleert und auch neu gestartet. und schwupps war mein update durch.

ein bischen fazit: das look and feel von owncloud wird langsam aber sich immer besser. mit der neueren version des sync clients scheint das webdav nun auch etwas besser zu flutschen. zumindest synct die kiste schon seit dem ich schreibe.

owncloudies… macht weiter so! das ding wird noch brauchbar.

automx howto

gaengige mailclients beherrschen heute die automatische konfiguration der einstellungen anhand der eingegebenen benutzerdaten (emailadresse und passwort).

das projekt automx.org hat sich der “sache” angenommen, damit nicht jeder sein setup selber erfinden muss. die insstallation gestaltet sich (stand heute) etwas schwierig, da die dokumentation nicht ganz up to date ist. ein debian paket fuer die aktuelle version gibt es derzeit nicht, aber ich konnte mir mit ein paar kruecken mit dem ubuntu paket auf meinem squeeze weiterhelfen. da ich mir nicht notiert habe, was ich zur installation alles gemacht habe, beschreibe ich das hier auch nicht naeher. ich denke mal, dass jeder, der ein solches setup haben will auch ein bischen vorwissen und basteltrieb bzgl. linux und softwareinstallation hat 😉

ausgegangen von folgendem setup: eine domain, postfix mit mysql backend – ergibt sich fuer mich folgende configdatei (/etc/automx.conf – basierend auf automx version 0.9, relevante kommentare in der datei selbst)

[automx]

provider = domain.tld

# alternativ zum wildcard (*) koennen die domains mit

# komma getrennt angegeben werden

domains = *

debug = yes

# verzeichnis muss erstellt werden und owner der webserver

# user sein. berechtigung 750.

# logrotate nicht vergessen zu konfigurieren!

logfile = /var/log/automx/automx.log

# Protect against DoS

# default einstellungen

memcache = 127.0.0.1:11211

memcache_ttl = 600

client_error_limit = 20

rate_limit_exception_networks = 127.0.0.0/8, ::1/128

# The DEFAULT section is always merged into each other

# section. Each section can overwrite settings done here.

[DEFAULT]

account_type = email

account_name = domain.tld

account_name_short = domain.tld

# If a domain is listed in the automx section, it may have

# its own section. If none is found here, the global section

# is used.

[global]

backend = sql

action = settings

# datenbankverbindung

host = mysql://user:password@dbserver.domain.tld/databse

# die abfrage muss den eigenen begebenheiten angepasst werden

query = SELECT user FROM qry_mailaddresses WHERE user='%s';

# das ergebnis mit "result_attrs" einer variablen zuweisen

# mehrere spalten im ergebnis mit komma getrennt

# im weiteren kann diese variable so benutzt werden: ${user}

result_attrs = user

smtp = yes

smtp_server = mail.domain.tld

smtp_port = 25

smtp_encryption = starttls

smtp_auth = plaintext

smtp_auth_identity = ${user}

smtp_expiration_date = 20131231

smtp_refresh_ttl = 6

smtp_default = yes

pop = yes

pop_server = mail.domain.tld

pop_port = 995

pop_encryption = ssl

pop_auth = plaintext

pop_auth_identity = ${user}

pop_expiration_date = 20131231

pop_refresh_ttl = 6

imap = yes

imap_server = mail.domain.tld

imap_port = 993

imap_encryption = ssl

imap_auth = plaintext

imap_auth_identity = ${user}

imap_expiration_date = 20131231

imap_refresh_ttl = 6

hinweis: die reihenfolge der einstellungen bestimmt auch die default auswahl im mailclient. d.h. wenn der bereich mit den imap einstellungen vor pop genannt wird, zeigt z.b. thunderbird imap und pop3 als option an, aber imap ist als standard ausgewaehlt… und umgekehrt.

damit die mailclients den service finden, muessen in der entsprechenden zone (hier domain.tld) folgende eintraege gemacht werden (natuerlich an die eigenen gegebenheiten angepasst):

autoconfig IN A xxx.xxx.xxx.xxx

autodiscover IN A xxx.xxx.xxx.xxx

in der apache konfiguration ist entgegen der anleitung die datei “automx.wsgi” zu ersetzen durch “automx_wsgi.py”. meine apache config sieht dann ungefaehr so aus:

ServerName autoconfig.domain.tld

ServerAdmin webmaster@domain.tld

WSGIScriptAlias /mail/config-v1.1.xml /usr/local/lib/automx/automx_wsgi.py

Order allow,deny

Allow from all

ServerName autoconfig.domain.tld:443

ServerAdmin webmaster@domain.tld

WSGIScriptAlias /Autodiscover/Autodiscover.xml /usr/local/lib/automx/automx_wsgi.py

WSGIScriptAlias /autodiscover/autodiscover.xml /usr/local/lib/automx/automx_wsgi.py

Order allow,deny

Allow from all

das entsprechende modul wsgi muss natuerlich installiert und anschliessend mit diesem befehl aktiviert werden:

a2enmod wsgi

apache neu starten und gut.

mit dem mitgelieferten prograemmchen “automx-test” und der mailadresse als parameter kann man das ergebnis ueberpruefen. alternativ kann man z.b. die autoconfig url manuell aufrufen und sich das ergebis im browser ansehen:

https://autoconfig.domain.tld/mail/config-v1.1.xml?emailaddress=bla@domain.tld

das ergebnis sollte mit obiger config dann so aussehen:

domain.tld

domain.tld

domain.tld

mail.domain.tld

25

STARTTLS

password-cleartext

bla@domain.tld

yes

mail.domain.tld

995

SSL

password-cleartext

bla@domain.tld

mail.domain.tld

993

SSL

password-cleartext

bla@domain.tld

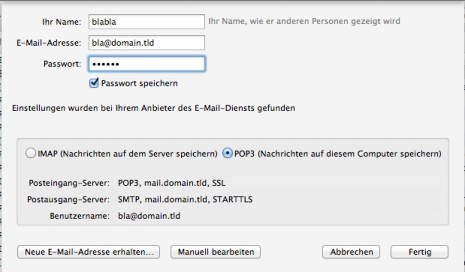

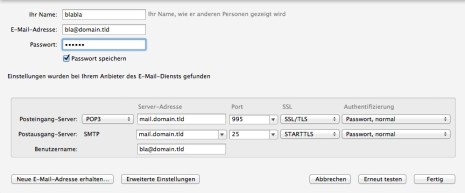

und dann kanns losgehen… z.b. mit dem thunderbird ein neues mailkonto anlegen:

wenn da geschrieben steht: “Einstellungen wurden bei Ihrem Anbieter des E-Mail-Dienstes geunden”, funktioniert das ganze. wie oben beschrieben, ist hier nun pop3 vorausgewaehlt, weil pop3 in der xml antwort vor imap genannt ist.

ein klick auf “Manuell bearbeiten” gibt alle details preis. idealerweise genau so, wie sie von automx zurueck gegeben werden 😉

(und im gegensatz zu outlook stimmen hier auch die einstellungen, wenn man manuell auf imap umstellt. aber outlook und das microsoftsche autodiscover ist sowieso ein ganz anderes thema. das wird ein gesonderter und wahrscheinlich langer blog eintrag mit vielen wenns und abers. und in einer “multidomain umgebung” ists dann ganz vorbei mit lustig…)

twitters url extender

mal so am rande… twitter macht die selbst generierten short urls zu meinen blogpostings wieder laenger! so wird z.b. aus meinem “sd.vc/3qw” bei twitter ein wirklichkeit ein “t.co/tzACKyjKBA”. nur angezeigt wird meine wirklich kurze url… dahinter steckt die von twitter generierte:

sourcecode:

![]()

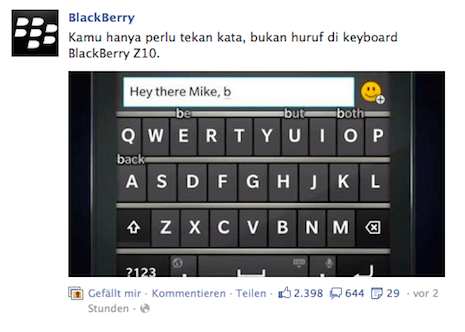

blackberry indonesisch

nur so am rande als nachtrag vom urlaub. wenn man sich mit dem smartphone auf bali aufhaelt und facebook “macht”, kommen teilweise automatisch die news auf indonesisch. wer hat da verbesserungspotential? facebook oder die betreiber der news seite?

configured post variable limit exceeded

wenn man bei einem debian (lenny oder squeeze) php mit dem suhosin patch installiert (php5-suhosin) und nutzt, kann es z.b. fuer manche content management systeme “zu sicher” eingestellt sein. suhosin begrenzt dabei die maximale groesse der POST requests. im falle von contao fuehrt das dazu, dass manche einstellungen nicht mehr abgespeichert werden koennen und still und heimlich im error.log folgender eintrag zu finden ist:

[warn] mod_fcgid: stderr: ALERT - configured POST variable limit exceeded - dropped variable 'start' (attacker 'xxx.xxx.xxx.xxx', file '/var/www/contao/main.php')

abhilfe schafft eine vergroesserung der entsprechenden werte in der php.ini. z.b. so:

suhosin.post.max_vars = 200000

suhosin.request.max_vars = 20000

suhosin.post.max_value_length = 265000

suhosin.request.max_value_length = 265000

yourls: nix wordpress to twitter

seit laengerem benutze ich das plugin “YOURLS: WordPress to Twitter“, um meine eigenen mit yourls generierten short urls zu twitter zu posten. mit der version 1.6 haben die dann einfach den twitter support entfernt.. obwohl “wordpress to twitter” noch im namen steht. deswegen sind jetzt ein paar tweets verloren gegangen ohne dass ich es gemerkt hatte. nach ein bischen suchen habe ich nun das plugin “WP to Twitter” installiert. das hier ist auch der erste test, ob das alles funktioniert…

my personal 29c3 schedule

so fuer mich als notiz, damit ichs nicht gleich wieder vergesse 😉

schoen wars (diesmal in hamburg) auf dem 29. chaos comminication congress.

day 1

Die Wahrheit, was wirklich passierte und was in der Zeitung stand

Zur Lage der Information – 1.5 Jahre FragDenStaat.de

Die Antiterrordatei

Netzaktivisten! Ist das alles, was wir drauf haben?

Hinter den Kulissen: Der NSU und das V-Leute-System

day2

We are all lawmakers!

Certificate Authority Collapse

Trojaner-Blindflug

Sharing Access – Risiken beim Betrieb offener (WLAN-)Netze

The Tor software ecosystem

day3

CCC-Jahresrückblick

Open Source Schlüssel und Schlösser

Writing a Thumbdrive from Scratch

Russia’s Surveillance State

A Rambling Walk Through an EMV Transaction

Men who stare at bits

Fnord-Jahresrückblick

day4

Best of … Verfassungsschutz

29C3 GSM: Cell phone network review

Proximax, Telex, Flashproxy oder Tor Bridges

Marvin und der Blues

Security Nightmares